ゼロトラストセキュリティ(Trust no one)

企業が保有している最も重要な資産はデータと人材です。これが侵害されると、知的財産や会社のリソースはあっという間に消滅してしまう可能性があり、時に大きな代償を支払う事となります。データ漏洩の平均被害額は390万ドル、そしてマルウェア攻撃の平均被害額は260万ドルと推定されています。これらの被害額は年々増加の道を辿っています。

SYSCOMでは、それぞれの企業が抱える固有の課題に合わせて、IT基盤や、データ、人材を社内外のIT情報セキュリティ脅威から守るための適切な(ゼロトラストセキュリティ)ソリューションを提供します。

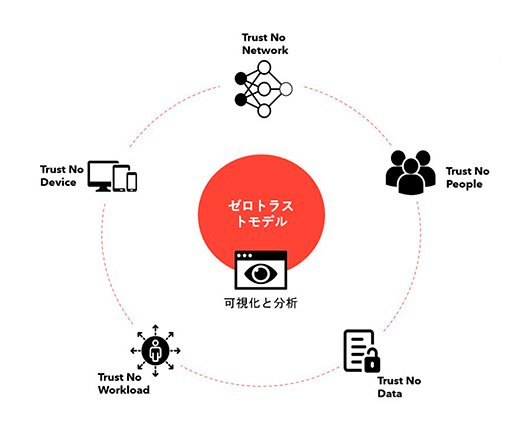

ゼロトラストセキュリティ

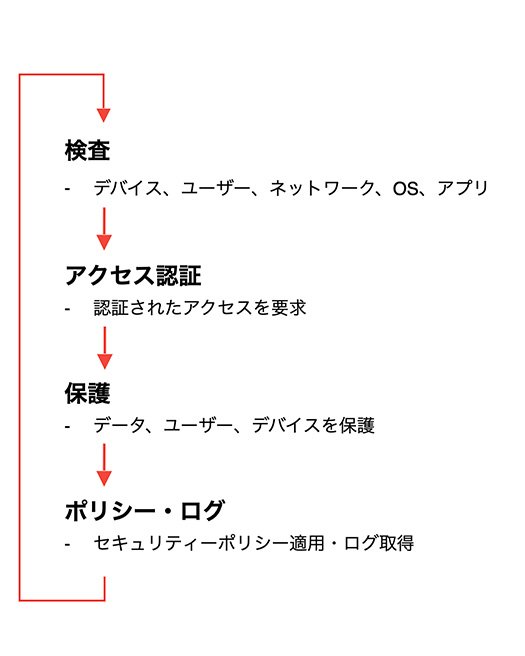

ゼロトラストセキュリティは、企業データを保護するための新しいITセキュリティモデルであり、もはや何も信頼しないという考え方に基づいています。ゼロトラストモデルにおいては、あらゆるデバイス、ユーザー、ネットワーク、OS、アプリに関して、アクセスを許す前に徹底的に調査・検証を行うため、社内外のセキュリティ脅威からビジネスを守るためには非常に有効な手段と言われています。

ゼロトラストモデルを最適に採用することで、よりセキュアなアクセスを提供し、企業の大切な資産を守ります。

ゼロトラストセキュリティソリューション

エンドポイントセキュリティ

クラウド & ウェブセキュリティ

セキュリティオペレーションセンター(SOC)

メールセキュリティ

アクセス管理

脆弱性管理

ログ管理

内部不正とユーザー監視

お客様の最も重要な資産であるデータと人材を社内外のIT情報セキュリティ脅威から守るためのソリューションを提供いたします。詳しくはお問い合わせください。

クライアントストーリー

金融業(資産管理):セキュリティEDR・MDRソリューション導入事例

従来型のアンチウイルスは導入していたが、サイバー攻撃を受けてウイルス感染してしまった場合の内部対策は既存環境においては実施しておらず、EDRソリューションの導入が必須となった。

金融業(銀行):メール暗号化とDLP導入事例

金融機関へのサイバー攻撃が拡大するにあたり、情報漏洩を防ぐソリューション DLP(Data Loss Prevention)の導入が必要であった。SYSCOMは電子メール暗号化のゲートウェイである仮想アプライアンスの構築をサポートした。